Existen pequeños e ingeniosos inventos y técnicas que resuelven situaciones cotidianas mediante el conocimiento y uso de la tecnología. Pero su mérito es preciosamente hacerlo mediante baja tecnología: lo más primitivo en la escala evolutiva de los materiales y componentes que se usan en su fabricación, algo que hasta el mismísimo MacGyver admiraría.

Generalmente estas soluciones tienen que ver con el ajetreado mundillo tecnológico en que vivimos; su simplicidad resalta entre tanto componente digital y gadget de alta gama y de cientos de euros.

Los encontré navegando por Internet en los últimos meses y de algún modo todos tienen que ver con la tecnología, aunque sea en ocasiones un tanto ruda y primitiva… como las propias soluciones:

Así que, sin más dilación y con acompañadas de algunas fotos ilustrativas, estas son mis diez soluciones de baja tecnología favoritas, comprobadas en persona y con garantía de funcionamiento:

1. Encender fuego sólo con chismes de IKEA. Reconozcámoslo: algo que fue tan básico para el progreso del ser humano como dominar el fuego está hoy en día en desuso. Probablemente sólo una persona de cada cien sería capaz de crear fuego si la dejaran sola en una isla desierta, y si no que les pregunten a los de Perdidos. Por si acaso el futuro nos depara un distópico escenario a lo Mad Max 2, un grupo de ingeniosos hackers de la modernidad han ideado cómo encender fuego únicamente con productos IKEA, esos chismes tan ubicuos que sin duda sobrevivirían a cualquier tipo de catástrofe global:

En este posible escenario de devastación y necesidades básicas

imperiosas sería suficiente hurgar entre los restos de las casas o saquear una de las tiendas Ikea para hacerse con la lista de «ingredientes»: percha Bumerang + cuchillo + cuerda de tender Tåt/Frakta + botellero Hutten + bol para huevos Plocka + flores secas Smycka + tabla Snillrik + servilletas Fantastik. En el vídeo se ve con detalle cómo encender el fuego usando toda esta parafernalia, entre la que resulta vital la cuerda de tendedero tensada con la que se hace girar rápidamente el palo de la percha para lograr la fricción necesaria. Con algo de paciencia… ¡que surja el ardiente elemento! (Nacho fue quien encontró este vídeo.)

2. Cómo identificar el cargador del portátil en una mesa abarrotada de gente en una convención. Sólo se necesita una goma elástica, ese maravilloso utensilio de oficina que sirve para todo. Basta atarla alrededor del cargador y ya se puede identificar sin tener que jugar a seguir cada uno de los cables como en los laberintos para niños. Es práctico y efectivo y a falta de gomas también pueden servir un par de pegatinas o algo similar. Por otro lado, si todo el mundo pusiera en práctica la misma idea… dejaría de ser tan buena idea. (Esta solución es de Joe Brown de Gizmodo).

2. Cómo identificar el cargador del portátil en una mesa abarrotada de gente en una convención. Sólo se necesita una goma elástica, ese maravilloso utensilio de oficina que sirve para todo. Basta atarla alrededor del cargador y ya se puede identificar sin tener que jugar a seguir cada uno de los cables como en los laberintos para niños. Es práctico y efectivo y a falta de gomas también pueden servir un par de pegatinas o algo similar. Por otro lado, si todo el mundo pusiera en práctica la misma idea… dejaría de ser tan buena idea. (Esta solución es de Joe Brown de Gizmodo).

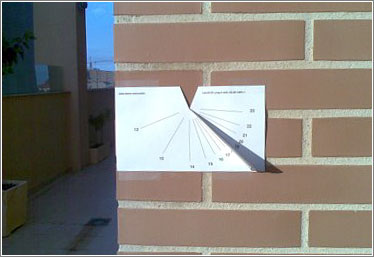

3. Cómo construir un reloj de sol vertical de papel. Y lo mejor: que sea físicamente correcto. Basta seguir las instrucciones de esta página web: Construye tu propio reloj de sol. Este tipo de relojes requiere que las marcas estén perfectamente predefinidas, lo cual depende a su vez del lugar exacto donde se emplaza el reloj sobre la superficie de la esfera terrestre y del ángulo de la pared sobre la que está montado. La página web simplifica los cálculos y todo el proceso de modo que basta buscar la dirección en Google Maps, señalar la pared elegida del edificio para encontrar la orientación exacta e imprimir el PDF personalizado que proporciona. (Es un desarrollo de Damià Soler).

4. Cómo ocultar esos carísimos gadgets dentro de tu propia casa. Lo importante de esta «idea» es el concepto: alterar los gadgets para que parezcan otra cosa y eliminar así la tentación de que sean sustraídos por los amigos de lo ajeno. Que conste que el original es una parodia, pero seguro que más de uno lo pone en práctica; es práctico y bien barato: una pegatina de Dell encima del logo de Apple en los Macbook o fundas que transforman un portátil en un periódico. Con un poco de imaginación ideas como estas sirven tanto para ocultar losgadgets dentro como fuera de la casa. (Es una tira cómica de Tobias Lunchbreath – quien tiene muchas más; lo encontró Nacho por ahí).

5. Cómo extraer los tornillos rebeldes.Esta técnica propia del bricolaje también sirve para los tornillos de ordenadores y otrosgadgets que se niegan a moverse o se rompen por haber utilizado destornilladores inapropiados (por desgracia… ¡comprobado!) El truco es usar una goma elástica más o menos ancha para obtener la tracción suficiente sin seguir dañando el tornillo; parte de esta técnica avanzada es probar con un destornillador –idealmente, más grande– y hacer fuerza a mano, no con un destornillador eléctrico. (Este briconsejotechie es de Gregory Han).

5. Cómo extraer los tornillos rebeldes.Esta técnica propia del bricolaje también sirve para los tornillos de ordenadores y otrosgadgets que se niegan a moverse o se rompen por haber utilizado destornilladores inapropiados (por desgracia… ¡comprobado!) El truco es usar una goma elástica más o menos ancha para obtener la tracción suficiente sin seguir dañando el tornillo; parte de esta técnica avanzada es probar con un destornillador –idealmente, más grande– y hacer fuerza a mano, no con un destornillador eléctrico. (Este briconsejotechie es de Gregory Han).

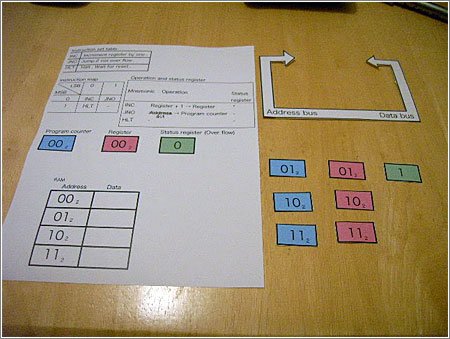

5. Bonus Track: Cómo crear un microprocesador de papel. A falta de microchips, buenos son el lápiz y el papel. Saito Yutaka diseñó esta CPU que funciona sin electricidad [Procesador de Papel, PDF] que sirve para entender cómo funcionan los ordenadores. Ideal para pasar el rato o enseñar a los más pequeños a jugar a la informática.

10. Proteger tus contraseñas de «keyloggers» en cibercafés y ordenadores ajenos. Los keyloggers son programas que guardan todas y cada una de las pulsaciones de las teclas de un ordenador; se usan para robar contraseñas. Tal vez haya instalado uno en alguna máquina extraña que tengas que usar y tus contraseñas corran peligro. Una solución es usar el «teclado gráfico virtual» que ofrecen algunos servicios (como los bancos), pero eso no siempre está disponible. Así que la solución de baja tecnología pasa por aprovecharse de que los keyloggers normalmente no tienen ni idea de dónde se está tecleando: si entre pulsación y pulsación cambias de aplicación, o de ventana, el keylogger seguirá «grabando» la ristra de letras, que puedes complicar tanto como quieras, resultando en algo ilegible. Basta teclear una o dos letras de la contraseña en su sitio, cambiar a otra ventana, teclar algo más, volver, teclar las siguientes letras de la contraseña, etcétera. A falta de algo mejor… es más seguro que no hacer nada.

14. Cómo saber si te espían el correo. Esta es tal vez la más tecnológica de las soluciones de «baja tecnología», pero como da respuesta a algo aparentemente complejo que puede implicar incluso a organizaciones y gobiernos malvados, ahí va: 1. Creas una cuenta en Yahoo Mail o similar. 2. Creas una segunda cuenta de correo en un proveedor que no esté en los Estados Unidos (por ejemplo un dominio que alojes en España). 3. Envías mensajes entre las dos cuentas, con algo jugoso que pudiera ser de interés para los espías (NSA y similares). 4. En los mensajes, incluye una URL o imágenes incrustadas, alojadas en el servidor web al que tengas acceso y del que puedas ver los logs. (Esa URL sólo la debes conocer tú y no debe estar enlazada desde ninguna otra página web, ni contener enlaces que tú mismo pulses). 5. Si ves en el archivo de logs del servidor que alguien ha solicitado esa URL, ya sabes que realmente te están espiando. La IP de origen de esa petición puede que revele algo acerca de quién está haciéndolo. La idea es del experto en seguridad Bruce Schneier.

15. Identificar los conectores USB con una gotita de pegamento. Para no tener que estar mirando dónde está el simbolito USB –que a veces ni siquiera viene dibujado– más práctico resulta marcar el «lado de arriba» de los conectores USB con una gotita de pegamento que no se borre. Otra práctica idea de Lifehacker.

No hay comentarios:

Publicar un comentario